蓝队技能

Linux应急响应手册V2

C2银狐病毒恶意样本

安全服务测试报告模版

CobaltStrike beacon源码

WIN应急响应手册V1.2

一次银狐木马排查细节

小迪安全知识库

-

+

首页

一次银狐木马排查细节

一次银狐木马排查细节

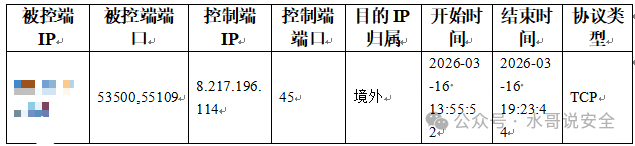

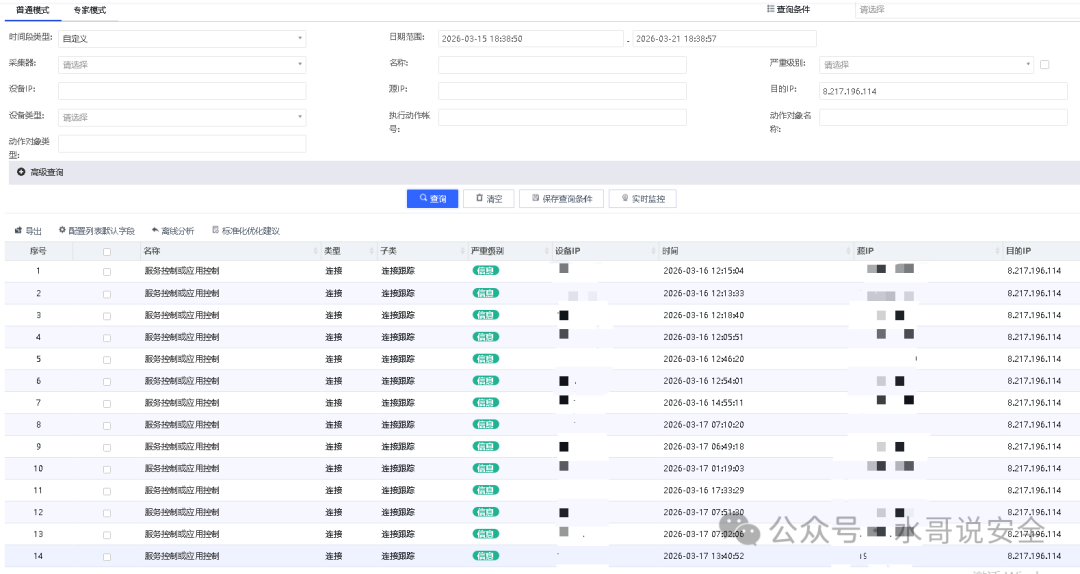

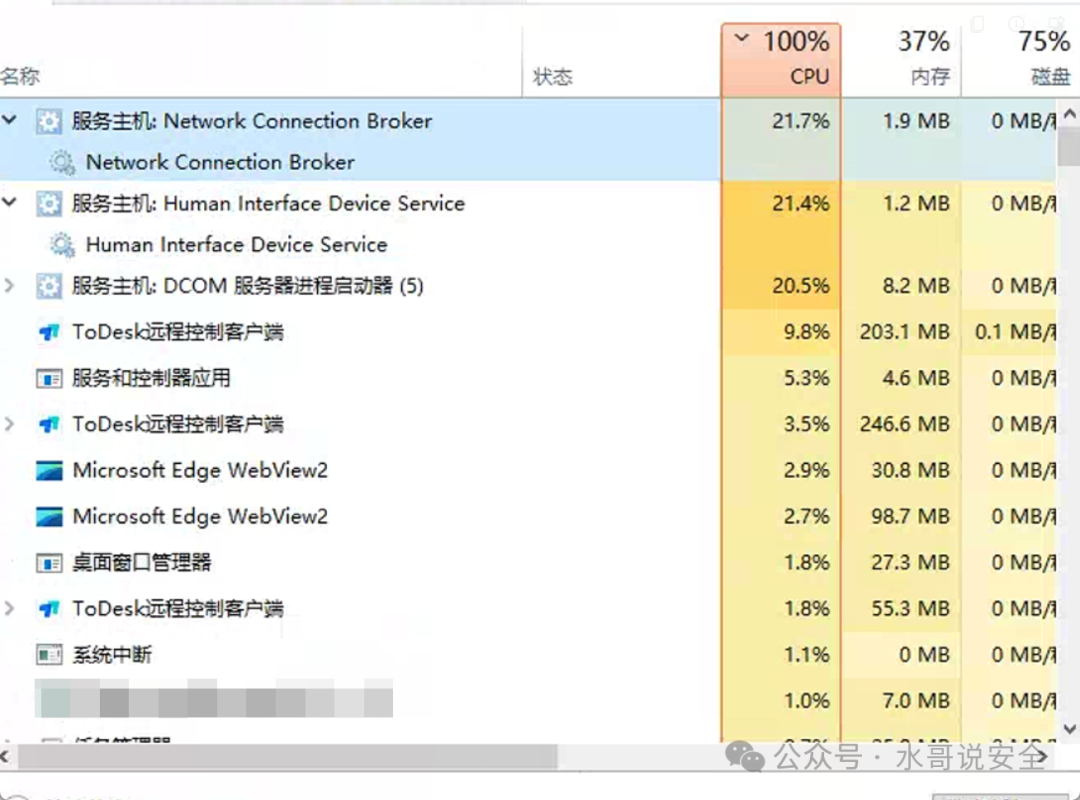

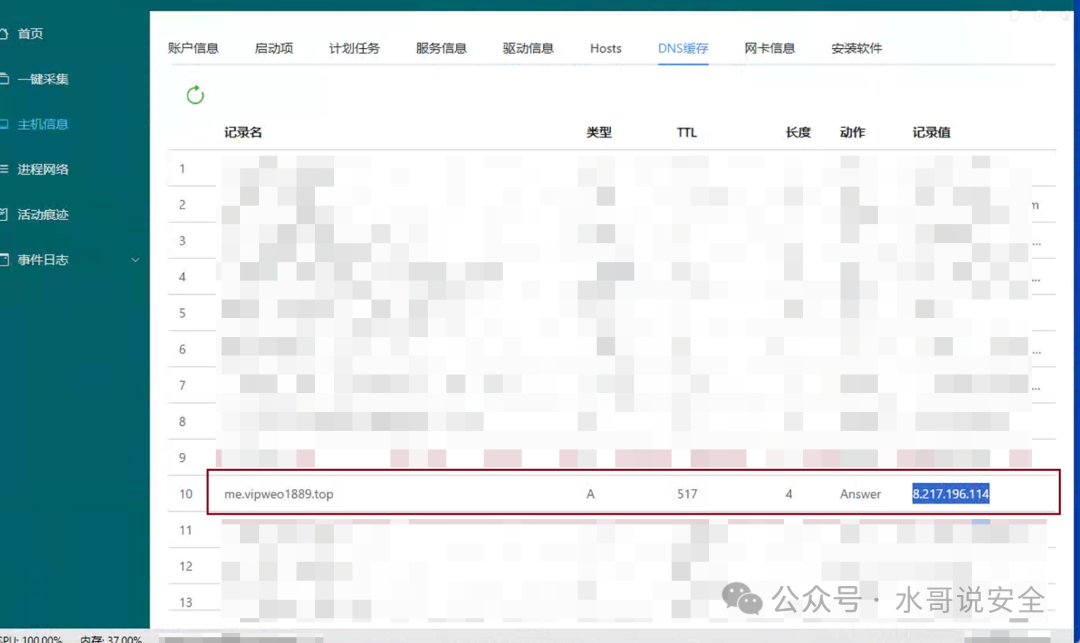

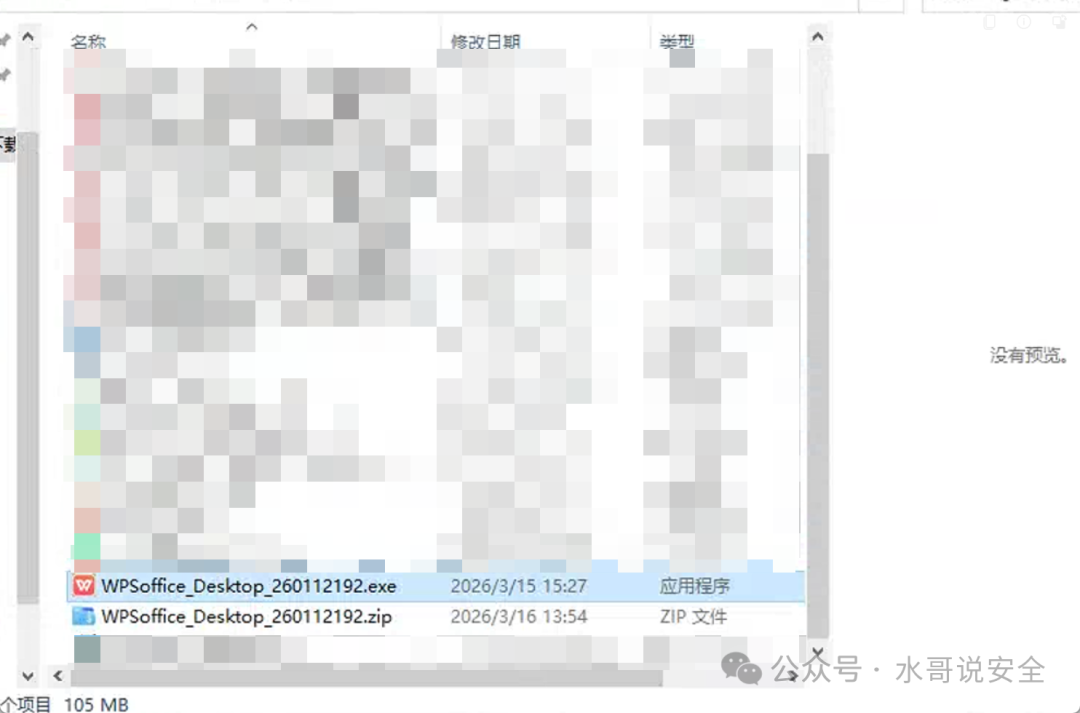

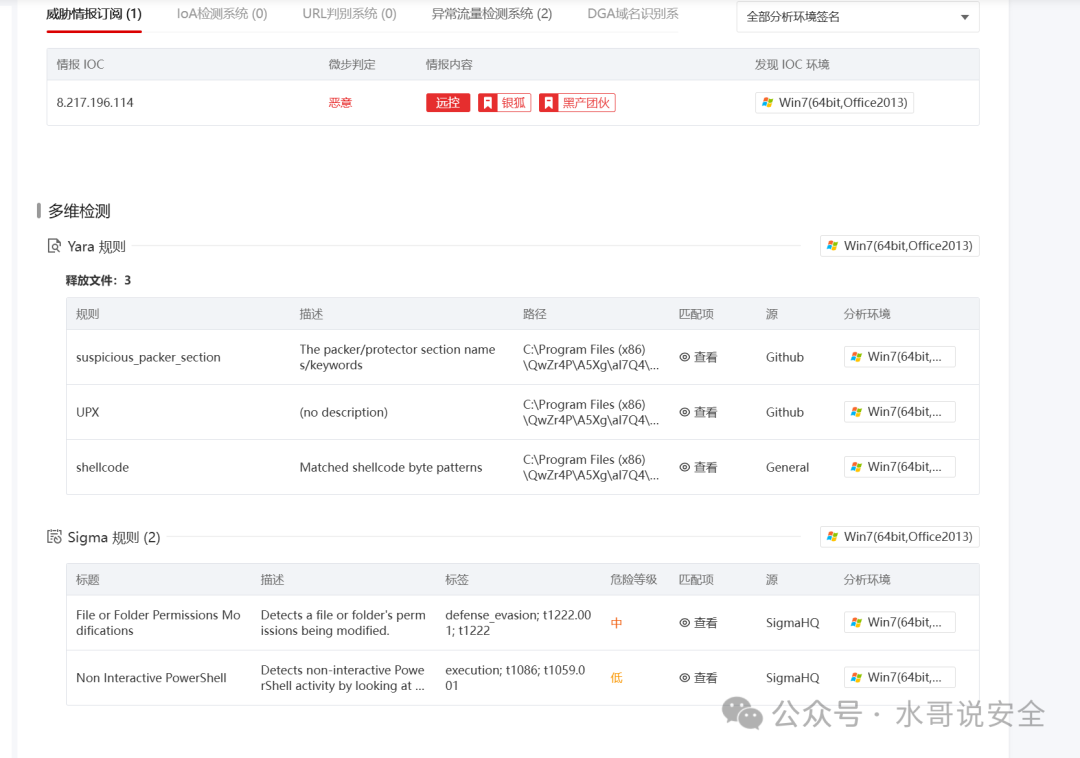

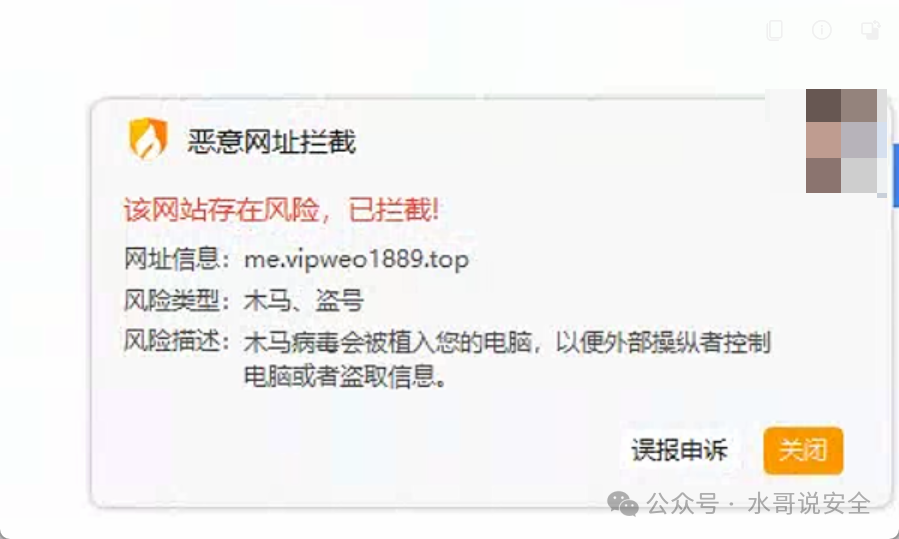

来源:https://mp.weixin.qq.com/s/40u-MFmI4Wh_0e7qlj3ceA 本次仅针对实战过程进行记录,文章相关信息均已脱敏,如有侵权请联系删除! 事情的起因是某客户接到上级通报,集团内某个人电脑与某境外C2地址有连接行为,需要在个人终端上定位链接原因并提取木马样本文件  因客户现场无其他安全监测设备,经过一番排查仅在终端边界防火墙有告警信息  01 上机排查 任务管理器一开,cpu直接跑满,但目标机器为一老旧台式且存在大量三方软件占用资源(如某全家桶某壁纸),经过进程排查未发现可疑高占用进程  打开cmd,输入\`netstat -nao | findstr "C2地址"\`也未发现可疑进程,直接上工具,通过主机信息的dns缓存直接定位了目标C2地址以及通信的目标域名  既然终端与目标C2地址有dns通信,那么直接对当前网络环境进行dns监控,从而定位到了目标进程,但目标为一个windows的系统核心进程,推测为木马释放后注入到了系统进程当中  通过对该C2地址的微步查询判断为银狐黑产,猜测为目标终端中了银狐木马,直接上银狐专杀工具  通过工具定位到了目标后门安装包,打开目录发现其下载时间与告警时间吻合   上传样本到微步进行分析,果然是银狐木马  利用火绒对终端进行查杀后无外联信息,任务管理器高占用下降,通过dns监控无外联情况  02 总结 目标用户在15日下午15点左右通过edge浏览器访问恶意三方链接下载了包含木马的盗版wps软件,于次日运行后与恶意境外C2地址链接产生通信,被边界防火墙捕获 03 免责声明 本文旨在进行安全技术 交流与学习 。所有内容仅代表个人观点与研究心得,仅供法律许可范围内的技术研究与防御参考。读者须承诺并保证:不将分享的任何知识、工具或方法用于任何未授权的测试、攻击或非法用途,并严格遵守您所在地及目标系统所在地的所有适用法律。所有基于本公众号内容进行的操作与决策,其产生的一切后果均由操作者 自行独立承担全部责任 。技术风险自控,法律红线勿越。

xiaodi

2026年4月29日 21:53

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)