SRC挖掘

业务支付逻辑安全案例

某度ID值爆破任意登录

社交应用越权泄露漏洞

某迅相册APP绕过XSS

某度利用上传触发XSS

泄露验证造成签约越权

小程序放包绕过人脸识别

业务逻辑绕过人脸识别

竞争并发拿下挑战赛

某B未绑定导致任意注册

时间校验机制领取VIP

某视频不安全对象引用

无回显SSRF修改利用

社交应用放包越权测回

理财支付漏洞四舍五入

某迅API分享导致重定向

吃货去改包提权超管

某云厂商社区SSRF挖掘

代金卷导致的支付错误

某鹅邮箱附件上传XSS

导出功能导致任意修改

某商城补领优惠券并发

限制购买多次创建绕过

小迪安全知识库

-

+

首页

无回显SSRF修改利用

无回显SSRF修改利用

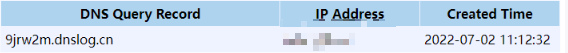

无回显SSRF(时间判断) 中 点击保存头像,开启burpsuite抓包  可以看到avatar的一个参数,采用的是请求其他地方的图片,此时我们对这条URL进行修改 凭借dnslog并用\#注释掉后面的URL地址  发现这边收到了请求  此时查看回显包发现响应的时长0\.3秒 然后替换地址为127\.0\.0\.1也就是本地的地址  发现响应的时长为1\.125秒 此时依次替换为172\.16\.1\.1和192\.168\.1\.1 发现响应的时长都为6秒以上   也就是说我们可以用时长来判断内网中是否存在这个地址

xiaodi

2026年4月28日 22:35

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)