SRC挖掘

业务支付逻辑安全案例

某度ID值爆破任意登录

社交应用越权泄露漏洞

某迅相册APP绕过XSS

某度利用上传触发XSS

泄露验证造成签约越权

小程序放包绕过人脸识别

业务逻辑绕过人脸识别

竞争并发拿下挑战赛

某B未绑定导致任意注册

时间校验机制领取VIP

某视频不安全对象引用

无回显SSRF修改利用

社交应用放包越权测回

理财支付漏洞四舍五入

某迅API分享导致重定向

吃货去改包提权超管

某云厂商社区SSRF挖掘

代金卷导致的支付错误

某鹅邮箱附件上传XSS

导出功能导致任意修改

某商城补领优惠券并发

限制购买多次创建绕过

小迪安全知识库

-

+

首页

某度利用上传触发XSS

某度利用上传触发XSS

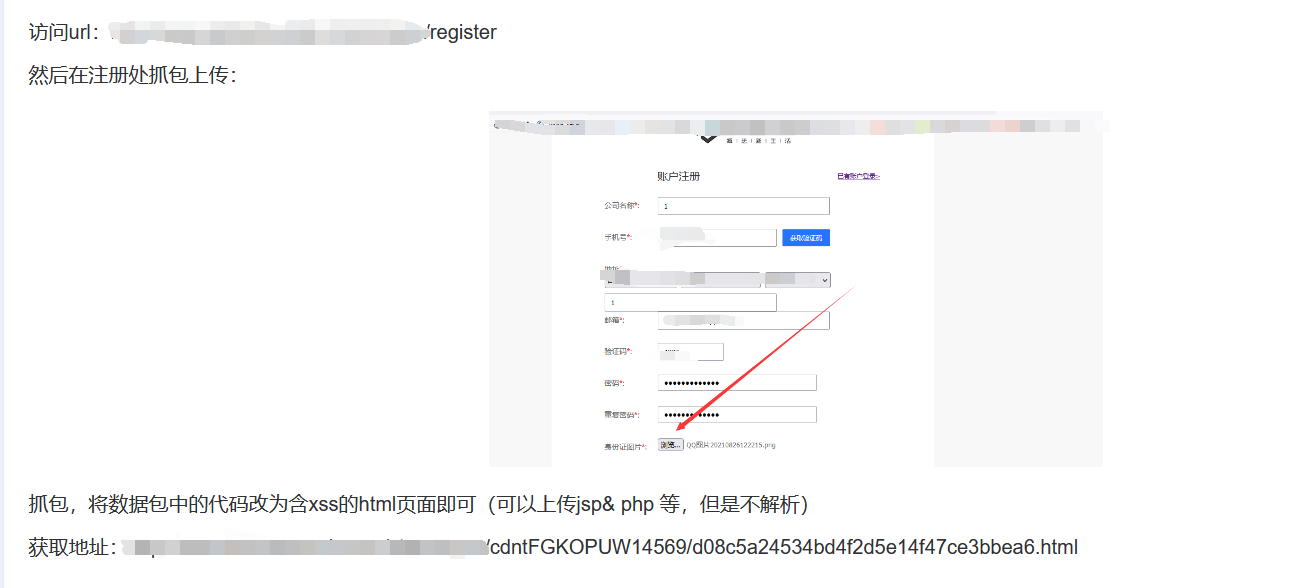

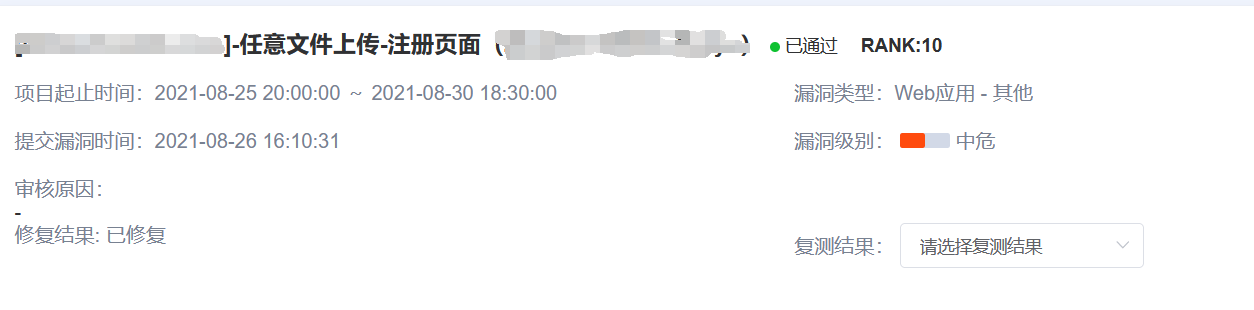

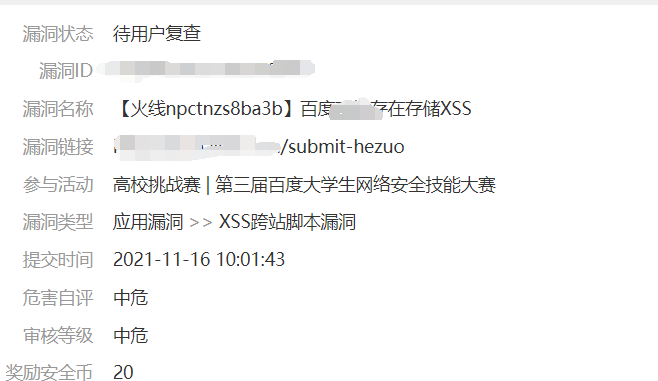

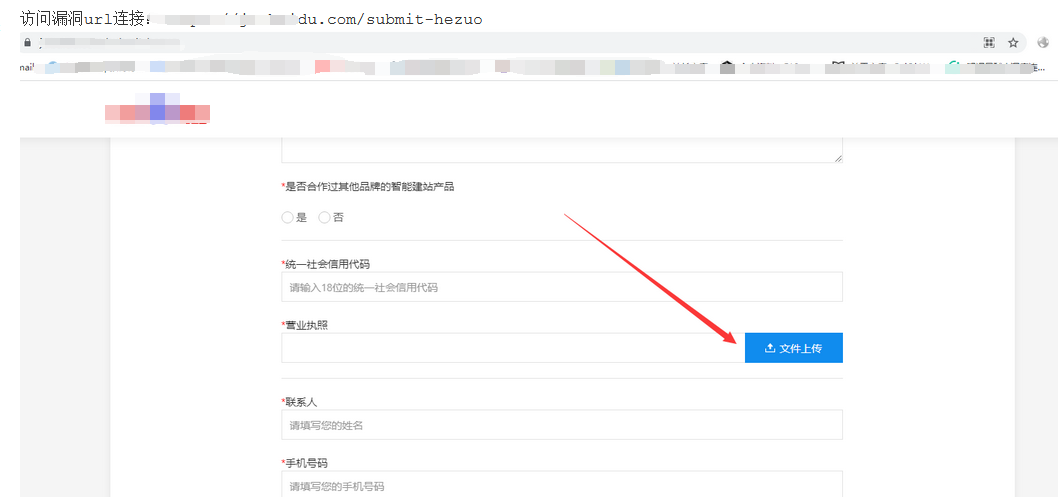

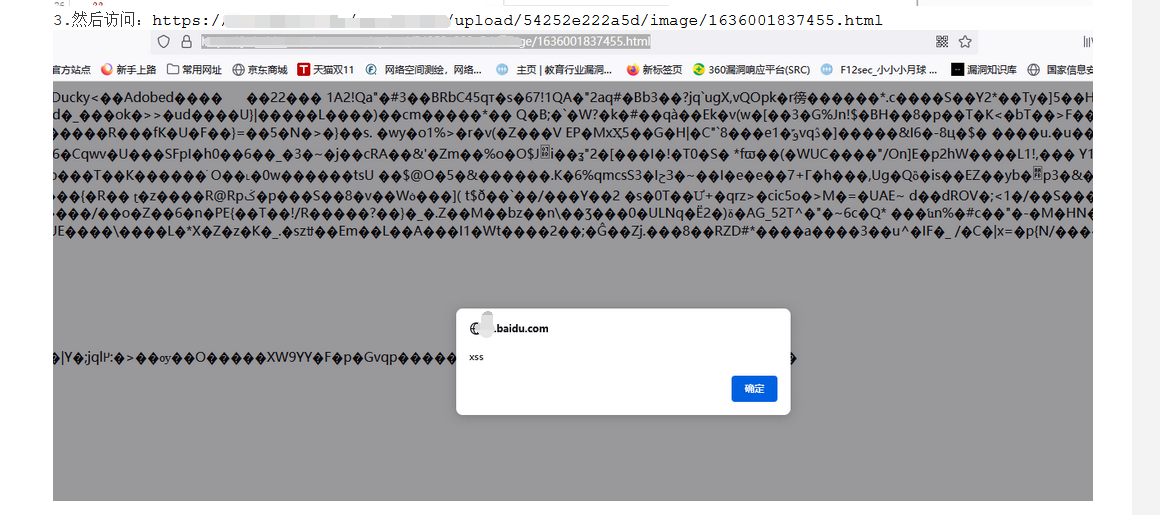

### 文件上传html嵌套xss语句 #### 0x01漏洞描述 在我们文件上传的时候很有很可能会遇见无法上传马子的情况,我相信很多人在这个时候都会直接不管这一个上传点,然后在企业src里面这样的上传点可以试试上传一个html文件配合xss语句,导致一个挂黑页弹窗的危害,在众测里面达到了中危的标准 #### 0x02\.漏洞测试工具: Burp html配合xss语句的文件 \<!DOCTYPE html\> \<html\> \<head\> \<title\>\</title\> \<meta charset\="utf\-8"\> \<script type\="text/javascript"\> alert("testxss"); \</script\> \</head\> \<body\> \</body\> \</html\> 漏洞点及测试方法 漏洞点:存在文件上传的地方 测试方法: 在文件上传的时候上传Html嵌套xss语句 #### 0x03案例 : 在某安的一次的众测活动中,看见一个营业职照的上传点,能上传马子但是不解析,于是随手改为html上传成功。赏金(800r)  最终获取中危等级 800元   案例2:某度的文件上传xss(赏金100r)  同样的在页面找到文件上传的地方  ![9_S~7W]56BXOK9SLOQY]`ME](/media/202604/20260428221300935865.png)

xiaodi

2026年4月28日 22:15

0 条评论

转发

收藏文档

上一篇

下一篇

手机扫码

复制链接

手机扫一扫转发分享

复制链接

分享

链接

类型

密码

更新密码

有效期

Markdown文件

Word文件

PDF文档

PDF文档(打印)